**Módulo 5 — Fundamentos y Modelado de Rotores**

5.5 Principios de Aerodinámica de Rotores: sustentación, resistencia, perfiles aerodinámicos.

5.5 Modelado Matemático de Rotores: ecuaciones de momentum, teoría del elemento de pala.

5.3 Análisis de Flujo Compresible: efectos transónicos y supersónicos en rotores.

5.4 Diseño Preliminar de Rotores: selección de parámetros, optimización de rendimiento.

5.5 Simulación CFD de Rotores: herramientas y técnicas de simulación computacional.

5.6 Técnicas de Visualización y Análisis de Datos de Rotores: interpretación de resultados.

5.7 Introducción a la Dinámica de Vuelo de Helicópteros: estabilidad y control.

5.8 Métodos de Fabricación de Palas de Rotor: materiales y procesos.

5.9 Análisis de Fallos y Durabilidad de Rotores: fatiga y vida útil.

5.50 Estudio de Casos: diseño y análisis de rotores en aeronaves reales.

**Módulo 5 — Arquitectura y Seguridad de Firmware**

5.5 Fundamentos de Arquitectura de Firmware: bootloaders, drivers, RTOS.

5.5 Introducción a la Seguridad de Firmware: amenazas y vulnerabilidades.

5.3 Conceptos de Criptografía: cifrado, hashing, firmas digitales.

5.4 Principios de Diseño Seguro: seguridad por diseño, defensa en profundidad.

5.5 Análisis Estático y Dinámico de Firmware: detección de vulnerabilidades.

5.6 Herramientas de Análisis de Firmware: IDA Pro, Ghidra, etc.

5.7 Vulnerabilidades Comunes: buffer overflows, inyecciones, etc.

5.8 Mitigación de Vulnerabilidades: técnicas de codificación segura.

5.9 Seguridad en Dispositivos Embebidos: ataques de hardware.

5.50 Estudio de Casos: análisis de seguridad en firmware de dispositivos reales.

**Módulo 3 — Implementación de TrustZone y TPM**

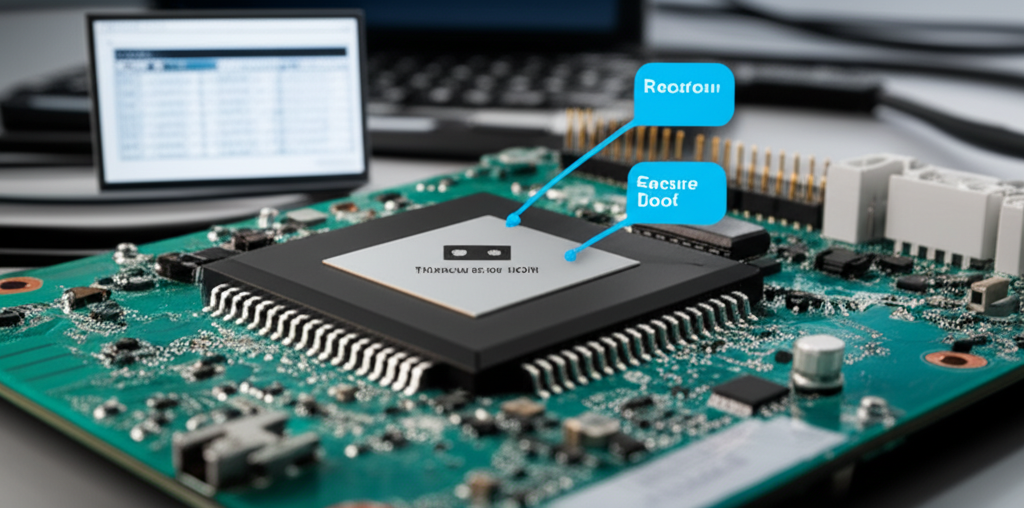

3.5 Introducción a TrustZone: arquitectura, modos de operación.

3.5 Implementación de TrustZone: partición de memoria, llamadas seguras.

3.3 Desarrollo de Aplicaciones Seguras: desarrollo de código en entornos seguros.

3.4 Introducción a TPM (Trusted Platform Module): funcionalidades, arquitectura.

3.5 Uso de TPM para Arranque Seguro: medición de integridad, verificación.

3.6 Implementación de Protección de Datos: cifrado y almacenamiento seguro.

3.7 Integración de TrustZone y TPM: combinando seguridad de hardware y software.

3.8 Pruebas y Validación de Implementaciones de Seguridad: pruebas de penetración.

3.9 Estudio de Casos: ejemplos prácticos de implementación de TrustZone y TPM.

3.50 Mejores Prácticas: desarrollo de firmware seguro con TrustZone y TPM.

**Módulo 4 — Secure Boot, Anti-Rollback y OTA Seguro**

4.5 Secure Boot: conceptos, implementación y verificación de firmware.

4.5 Diseño de un Secure Boot: cadena de confianza, arranque seguro.

4.3 Anti-Rollback: protección contra versiones antiguas y vulnerables.

4.4 Implementación de Anti-Rollback: técnicas y estrategias.

4.5 Actualizaciones OTA Seguras: diseño de un sistema OTA seguro.

4.6 Implementación de OTA: actualizaciones, cifrado y verificación.

4.7 Protocolos de Comunicación Seguros: HTTPS, TLS/SSL.

4.8 Consideraciones de Seguridad en OTA: ataques y mitigaciones.

4.9 Pruebas y Validación de Secure Boot, Anti-Rollback y OTA: escenarios de prueba.

4.50 Estudio de Casos: sistemas de arranque seguro y actualizaciones OTA en dispositivos reales.

**Módulo 5 — Blindaje y Actualización Segura de Firmware**

5.5 Técnicas de Blindaje de Firmware: ofuscación, protección de código.

5.5 Protección de Código: encriptación, técnicas de protección de memoria.

5.3 Arranque Verificado: verificación de integridad en tiempo de ejecución.

5.4 Implementación de Arranque Verificado: diseño y configuración.

5.5 Actualización Segura OTA: diseño de un sistema robusto de actualizaciones.

5.6 Firma Digital y Verificación: uso de firmas para asegurar las actualizaciones.

5.7 Rollback Protection: protección contra degradación de firmware.

5.8 Gestión de Claves: almacenamiento y gestión segura de claves criptográficas.

5.9 Consideraciones de Seguridad: análisis de riesgos y mitigaciones.

5.50 Estudio de Casos: implementaciones de blindaje y actualización segura en la práctica.

**Módulo 6 — Dominio de la Seguridad de Firmware**

6.5 Análisis Avanzado de Vulnerabilidades: fuzzing, reverse engineering.

6.5 Técnicas de Explotación de Firmware: desarrollo de exploits.

6.3 Ingeniería de Firmware Seguro: revisión de código, pruebas de penetración.

6.4 Diseño de Sistemas Seguros: arquitectura de seguridad, defensa en profundidad.

6.5 Implementación de Mecanismos de Protección: confianza cero.

6.6 Seguridad en el Ciclo de Vida del Firmware: desarrollo, despliegue y mantenimiento.

6.7 Gestión de Incidentes de Seguridad: respuesta y recuperación ante ataques.

6.8 Auditoría de Seguridad: evaluación de la seguridad de firmware.

6.9 Inteligencia de Amenazas: análisis de amenazas y tendencias.

6.50 Estudio de Casos: análisis de ataques y defensa contra amenazas avanzadas.

**Módulo 7 — Ingeniería de Firmware Cifrado y Seguro**

7.5 Diseño de Firmware Cifrado: encriptación, autenticación, integridad.

7.5 Implementación de Cifrado: algoritmos y bibliotecas criptográficas.

7.3 Protección de Claves Criptográficas: almacenamiento seguro de claves.

7.4 Arranque Seguro con Cifrado: combinación de Secure Boot y cifrado.

7.5 Actualizaciones OTA Cifradas: protección de la integridad y confidencialidad.

7.6 Protección de Datos en Reposo y en Tránsito: diseño de soluciones de seguridad.

7.7 Diseño de Sistemas Tolerantes a Fallos: redundancia, recuperación ante desastres.

7.8 Pruebas y Validación de Firmware Cifrado: pruebas de penetración y fuzzing.

7.9 Cumplimiento Normativo: estándares de seguridad y cumplimiento.

7.50 Estudio de Casos: ejemplos de implementación de firmware cifrado y seguro en la industria.